撰文:朗瀚威 Will

这是 YC W26 系列分析的第七篇(按写作顺序排第 10 个赛道)。这篇看 Security——7 家公司,数量不多但方向清晰:AI 正在同时改变攻击和防御。

攻击速度已经超过防御速度

2025 年 9 月,Anthropic发现中国国家级黑客用 AI 自主完成了攻击的 80-90%——每秒数千个请求,没有人类团队能跟上这个速度。

这就是安全行业正在面对的现实:攻击者已经用上了 AI,防御者还在用人力。企业一年做一次渗透测试,等报告出来的时候代码库已经变了。安全团队的人手和开发团队的人手比大约是 1:100——安全工程师根本看不过来。

YC W26 的 7 家 Security 公司分成两条线:一条做进攻(用 AI 模拟攻击来找漏洞),一条做防御(用 AI 保护系统免受攻击)。

先说结论:3 条可以直接带走的判断

1、Hex Security 在几周内找到了数十家 YC 公司的严重漏洞——SQL 注入暴露数十亿条记录、PoC 蠕虫能感染整个网络、获得数百个代码库的访问权。估算阻止了$30 亿+潜在损失。这不是 PPT 上的承诺,而是真实的渗透测试结果。"AI 用来攻击"不再是威胁预测,而是正在发生的事情。

2、Clam(我们在 OpenClaw 那篇详细拆过)做的是AI agent的安全层。随着 agent 越来越多,agent 安全会成为一个独立品类——不只是"网络安全"的子集,而是一个全新的市场。

3、7 家公司覆盖了安全链条的多个环节:进攻性测试(Hex Security)、agent 安全(Clam)、犯罪检测(Lexius)、信息防火墙(Velum Labs)、反欺诈(BeeSafe AI)、互联网防御(Crosslayer Labs)、风控工具(MouseCat)。方向分散说明 AI 安全还在早期,没有形成主导的产品范式。

进攻线:用 AI 模拟攻击

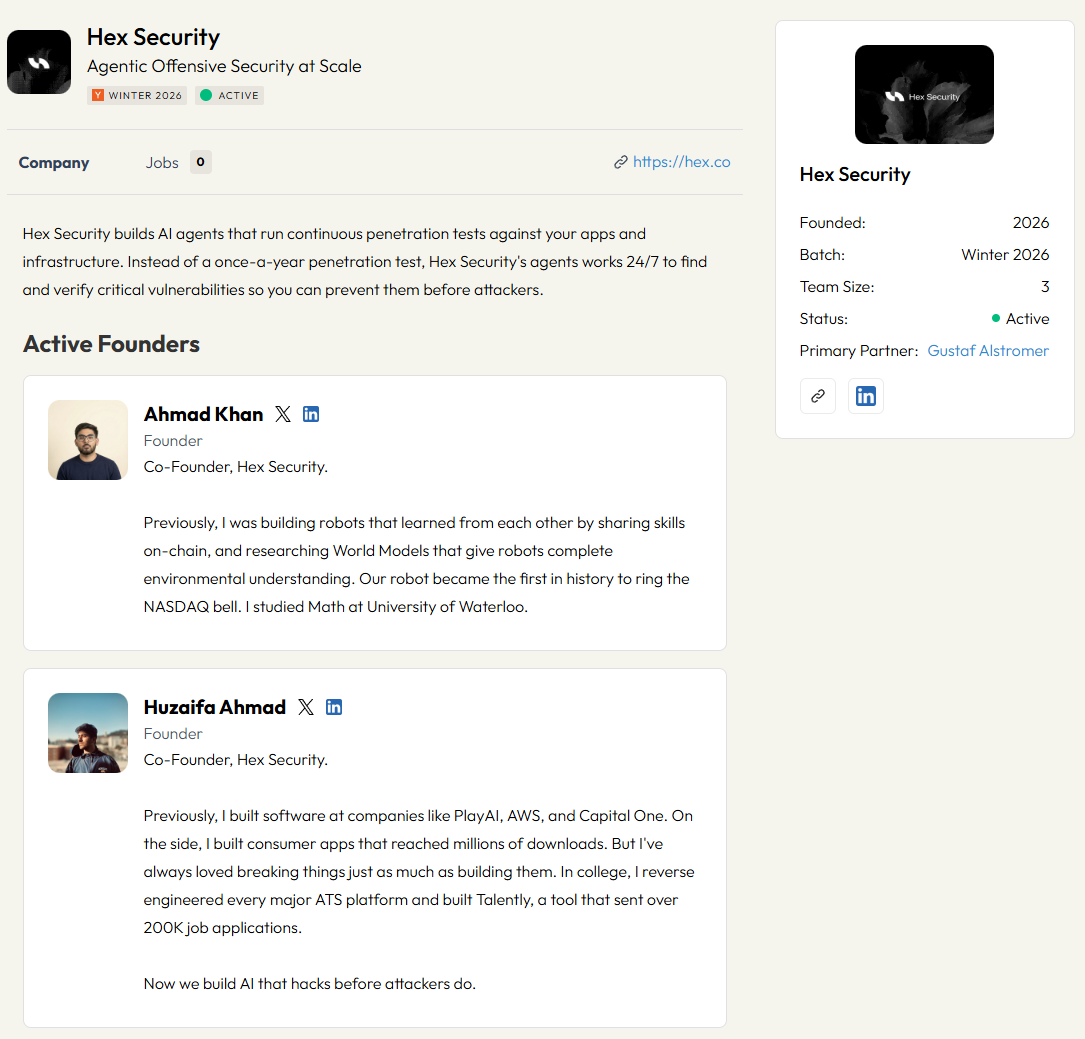

Hex Security

官网链接:https://hex.co/

AI agent 自动化渗透测试——持续找漏洞、串联攻击链、交付可复现的修复方案。

-

核心数据:几周内在数十家 YC 公司中发现严重漏洞,估算阻止$30 亿+潜在损失。开源了 HexStrike AI MCP 工具集(150+安全工具,让 Claude/GPT 等 AI 直接跑渗透测试)。1.0 万月访问

-

团队亮点:三位创始人 Huzaifa、Ahmad 和 Prama。Huzaifa 之前在 PlayAI、AWS、Capital One做软件开发,同时做过百万级下载的消费应用。在大学里逆向工程了所有主流 ATS 招聘平台,造了 Talently——一个自动发出 20 万+份求职申请的工具。"我一直喜欢破坏东西"

-

商业模式:持续性 AI 渗透测试,替代传统的年度一次性人工渗透测试。传统渗透测试费用高、周期长、等报告出来代码已经变了

-

竞品/风险:赛道正在变热——Escape(YC 2023,刚融了$18 M A 轮)、MindFort、ZeroPath、Winfunc 都在做 AI 渗透测试。大厂 Snyk、Cobalt 也在扩展这个方向

Hex Security 的核心论点是:安全测试必须变成持续的,而不是一年一次的。代码每天在变,攻击者每天在用 AI,年度渗透测试是一个"时间错位"的商业模式。AI agent 能做到持续测试——每次代码提交后自动跑,每个新漏洞披露后自动检查。

BuildMVPFast 的分析文章提了一个观点:"agent 治理是下一个护城河。"谁能审计、控制和验证 agent 做了什么以及为什么——这比更好的模型和更好的 prompt 更有防守性。

防御线:用 AI 保护系统

Clam在 OpenClaw 那篇已经详细拆过——给 OpenClaw 等 AI 助手做"语义防火墙",拦截敏感信息泄露、恶意指令注入和恶意代码执行。两位创始人:Vaibhav 之前在 Augment Code 做 AI 编程工具容器化,Anshul 是 HappyRobot 的创始工程师。0.8 万月访问。这里不重复。

官网链接:https://tryclam.com/

Lexius(0.3 万月访问)做 AI 犯罪检测。方向比较宽泛——用 AI 识别和预防各类犯罪行为。

Velum Labs(0.2 万月访问)做"AI 和人类之间信息访问的防火墙"。这个方向很具体:当 AI agent 访问企业数据时,怎么确保它只看到该看的内容?不是所有数据都应该对 AI 可见——薪资信息、客户隐私、商业机密,这些需要一道"防火墙"隔开。

BeeSafe AI(0.1 万月访问)做 AI 反欺诈——"在诈骗触及你的客户之前阻止它"。面向的是银行和金融机构。

Crosslayer Labs做互联网安全防御——保护、监控和防御你的互联网存在。

MouseCat做风控 AI 工具包——给风险团队提供 AI 工具。

7 家放在一起看

几个观察:

第一,进攻性 AI 安全(Hex Security)的落地速度远快于防御性。原因很直觉:攻击者只需要找到一个漏洞,防御者需要堵住所有漏洞。AI 对攻击者的帮助是"倍增器",对防御者的帮助是"减轻器"——不对称的。

第二,7 家公司里只有 1 家(Clam)专门做 agent 安全。考虑到整个 W26 有 56 家 agent 公司,这个比例明显不够。agent 安全可能是目前最被低估的方向之一。

第三,这 7 家和前面几篇的公司有直接的供需关系。Healthcare 篇的 Patientdesk.ai 处理患者数据需要安全保障,Fintech 篇的 Sponge 给 agent 管钱需要防欺诈,Infrastructure 篇的所有 agent 都需要安全层。安全不是一个独立赛道——它是每个赛道的必要条件。

对中国团队的启示

第一,AI 渗透测试在中国有市场。中国的网络安全行业(奇安信、深信服、安恒信息等)以传统安全产品为主,AI 渗透测试还是蓝海。但需要注意:在中国做"进攻性安全"需要合规资质,监管门槛比美国高。

第二,Agent 安全在中国可能是一个先发优势窗口。中国对 AI 生成内容的监管比美国更严格(算法备案、内容审查),企业部署 AI agent 必须确保输出合规。"给中国企业的 AI agent 加合规护栏"是一个刚需方向,而且监管壁垒本身就是护城河。

可以带走的判断

1、攻击速度已经超过防御速度。Hex Security 几周内在 YC 公司里找到的漏洞数量说明了问题——大多数公司的安全防御还停留在"人工+年度渗透测试"阶段。AI 把攻击变成了持续的、自动化的,防御也必须跟上。

2、Agent 安全是一个即将爆发的独立品类。56 家 agent 公司只有 1 家专门的 agent 安全公司——这个缺口会被填上。OpenClaw 那篇我们讲过的安全事件(记忆文件被篡改、agent 未授权行为、插件供应链投毒)只会越来越多。

3、安全是所有 AI 赛道的"税"——不管你做 Healthcare、Fintech 还是 DevTools,只要用了 AI agent,就需要安全层。这意味着安全公司的潜在客户是整个 AI 生态,不只是安全行业。